|

|

Приветствуем на Форум Херсона. Форум Херсонской молодежи.. На данный момент Вы находитесь на форуме как Гость и имеете очень ограниченные возможности и права. Что бы писать или отвечать в темах, загружать картинки, файлы на форуме Вам нужно зарегистрироваться, что совершенно бесплатно. Регистрация очень быстрая, не откладывайте эту процедуру! Если возникнут проблемы с регистрацией напишите нам. |

|

|||||||

| Програмное обеспечение Здесь обсуждаются программы |

|

|

|

Опции темы |

|

|

#1 (Ссылка на пост) | ||||||||

|

Забанен вапще

Пол:

Благодарил(а): 44

Благодарили 162 раз в 81 постах

Галерея:

0

Вес репутации: 0

|

Отламываем вирус-блокер вручную

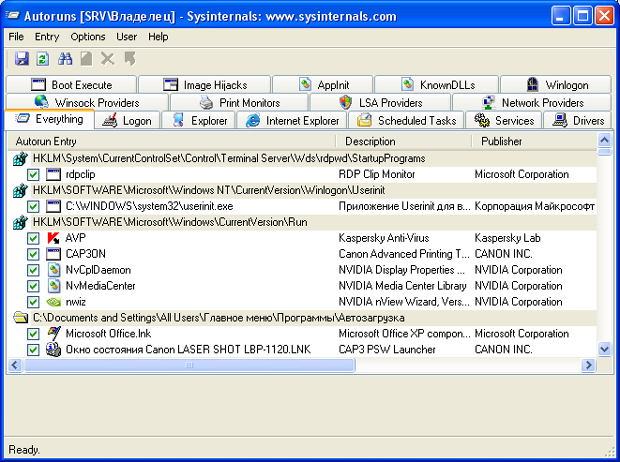

Вчера напарница на рабочей машине зацепила такую известную многим заразу, которая разворачивается на весь экран и хочет смс, а также блокирует запуск диспетчера задач по ctrl-alt-del и ctrl-shift-esc, - единственной программы по умолчанию, которая запускается с клавиатуры. Для запуска всех остальных программ нужен интерактивный ввод, тобишь мышкой(клавой) по иконке )).

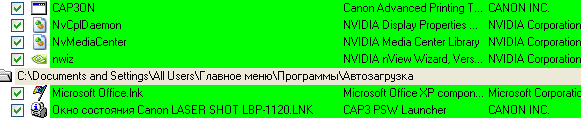

Естественно переставлять виндовс и кучу софта желания нет, поэтому расскажу как за 15 минут можно сделать попытку удалить сию заразу. Сделать попытку, так как назначение одно у блокеров, а способы могуть чуток разниться, поэтому рассказывать буду про экземпляр, который попался нам. Сразу уточню, программа оказалась видимо свежая, поэтому касперского загубила, а загрузившись с ливсд, др вэб кроме файла в папке темп, который по всей видимости был загрузчиком, тоесть программой, которая загружала модули вируса на компьютер с интернета, больше ничего не нашел. Итак, ясно, что для того чтобы можно было проделывать какие-то действия с "неработающей" системой нужно грузиться с любого, так называемого, ливсиди. Так как блокер стартует автоматически, значит что кто-то его запускает, поэтому нам понадобится единственная утилита, которая показывает все возможные места автоматического запуска программ и называется это программа autoruns от компании sysinternals и выглядит как на рисунке ниже.  Автоматически запускаемых программ и модулей много, и естественно наизусть мы их незнаем, поэтому первое, что приходит в голову, - это сделать этой же программой список модулей с заведомо работающей, чистой системы. Делаем сохраняем через меню File->Save и пишем это на флэш носитель. Через меню File->Compare указываем программе на целевой машине расположение файла, после чего все несовпадающие позиции будут подсвечены зеленым цветом как на рисунке ниже.  Далее убираем все галочки для несовпадающих позиций. Можно делать смело, на загрузку ос это не повлияет, так как напомню, что снимал список с заведомо чистой машины. В нашем случае это ничего не дало, и блокер продолжал грузиться, поэтому делаем предположение, что блокер подменяет системные файлы. Такие программы как, например, chkdsk, показанные в разделе Boot Execute пропускаем, так как это нативное приложение, а блокер наш имеет GUI(графический пользовательский интерфейс) и собственно нативные приложения работают тогда, когда GUI подсистема еще не инициализированна. Итак, начнем с поверхностного обзора системных файлов. Первое что смотрим это программы из разделов Winlogon и Logon. Если быть точным, то банально открываем свойства каждого файла и простматриваем версию, внутреннее имя, язык и т.д. И вот так банально(см. рис. ниже) спалилась программа userinit.exe из раздела Logon.  После перезаписи файла userinit.exe на оригинальный компьютер загрузился, и никаких окон больше небыло. Но на этом эпопея конечно не закончилась, все было отлично до запуска диспетчера задач. И как вы уже догадались файл taskmgr.exe также был переписан этим блокером на свое приложение. После перезаписи и его на оригинальный файл все зажили долго и счастливо )) Вот такой вот ламерский блокер. Последний раз редактировалось EfiR, 21.06.2011 в 16:27. |

||||||||

|

|

|

|

|

#2 (Ссылка на пост) | ||||||||

|

Забанен вапще

Пол:

Благодарил(а): 44

Благодарили 162 раз в 81 постах

Галерея:

0

Вес репутации: 0

|

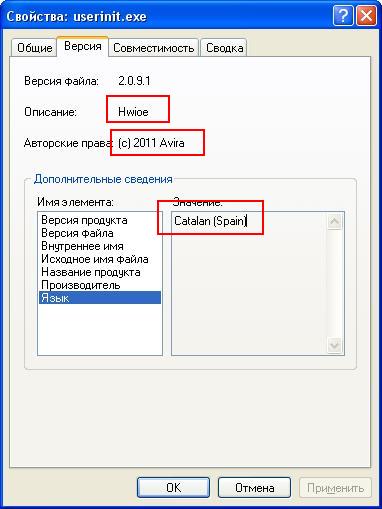

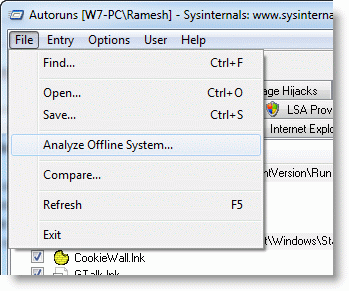

забыл самое главное сказать ). Когда загружаемся с ливсиди, нам нужно программой autoruns подключиться к реестру операционной системы, которая заражена. Эта функция появилась в autoruns начиная с версии программы 10.02 и называется analyze offline system, находится в меню File (см. рис ниже).

В диалоговом окне на рисунке ниже нужно выбрать системную директорию и пользовательский профиль.  скриншоты взяты из интернета |

||||||||

|

|

|

|

| Здесь присутствуют: 1 (пользователей - 0 , гостей - 1) | |

|

|

Похожие темы

Похожие темы

|

||||

| Тема | Автор | Раздел | Ответов | Последнее сообщение |

| Вирус или глюк? | ZioN | Убей в себе ламера | 13 | 21.11.2010 02:59 |

| Вирус ? | BenQ | Програмное обеспечение | 16 | 22.02.2010 01:43 |

| надоел вирус( | kollini | Основные вопросы | 17 | 02.05.2009 19:52 |

| Вирус | Tarkett | Убей в себе ламера | 4 | 20.08.2008 00:59 |

| Троянский вирус | Жорик | Программирование | 30 | 15.03.2007 02:51 |